Dateien senden,

ohne Spuren zu

hinterlassen.

Ende-zu-Ende verschlüsselt im Browser, selbst gehostet, ohne Tracker. AES-256-GCM — der Schlüssel verlässt den Browser des Absenders nie.

Alles, was sicheres Teilen braucht.

Kein Kompromiss zwischen Komfort und Datenschutz. Jedes Feature wurde mit einem Grundsatz entwickelt: der Server sieht ausschließlich verschlüsselte Blobs.

Zero-Knowledge-Verschlüsselung

AES-256-GCM via Web Crypto API. Der Schlüssel steckt im URL-Fragment (#k=…) und wird per Browser-Spezifikation nie an den Server übermittelt.

Resumable Uploads

tus 1.0 mit konfigurierbarer Chunk-Größe. Unterbrochene Übertragungen setzen nahtlos fort — auch bei Dateien im Multi-Gigabyte-Bereich.

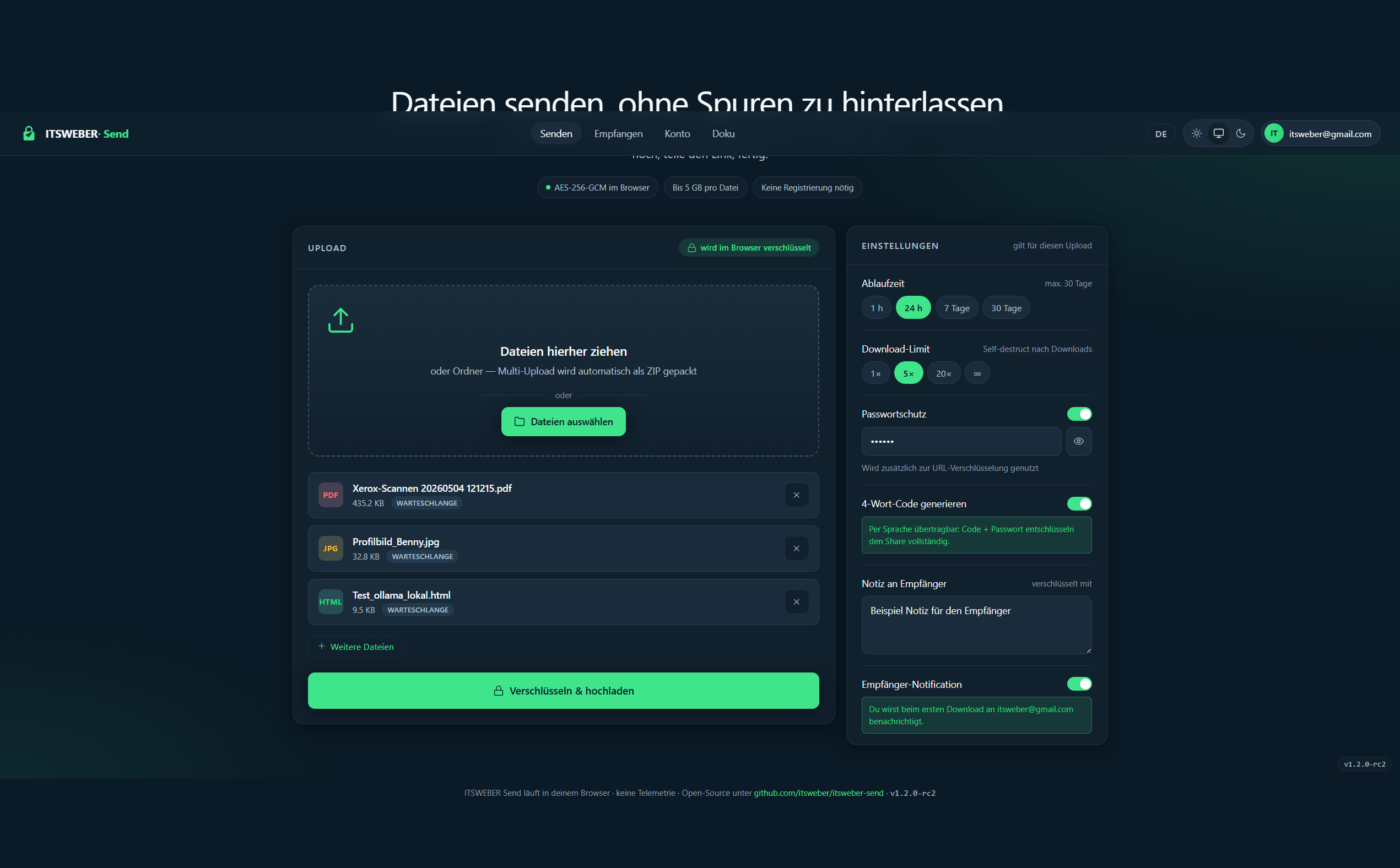

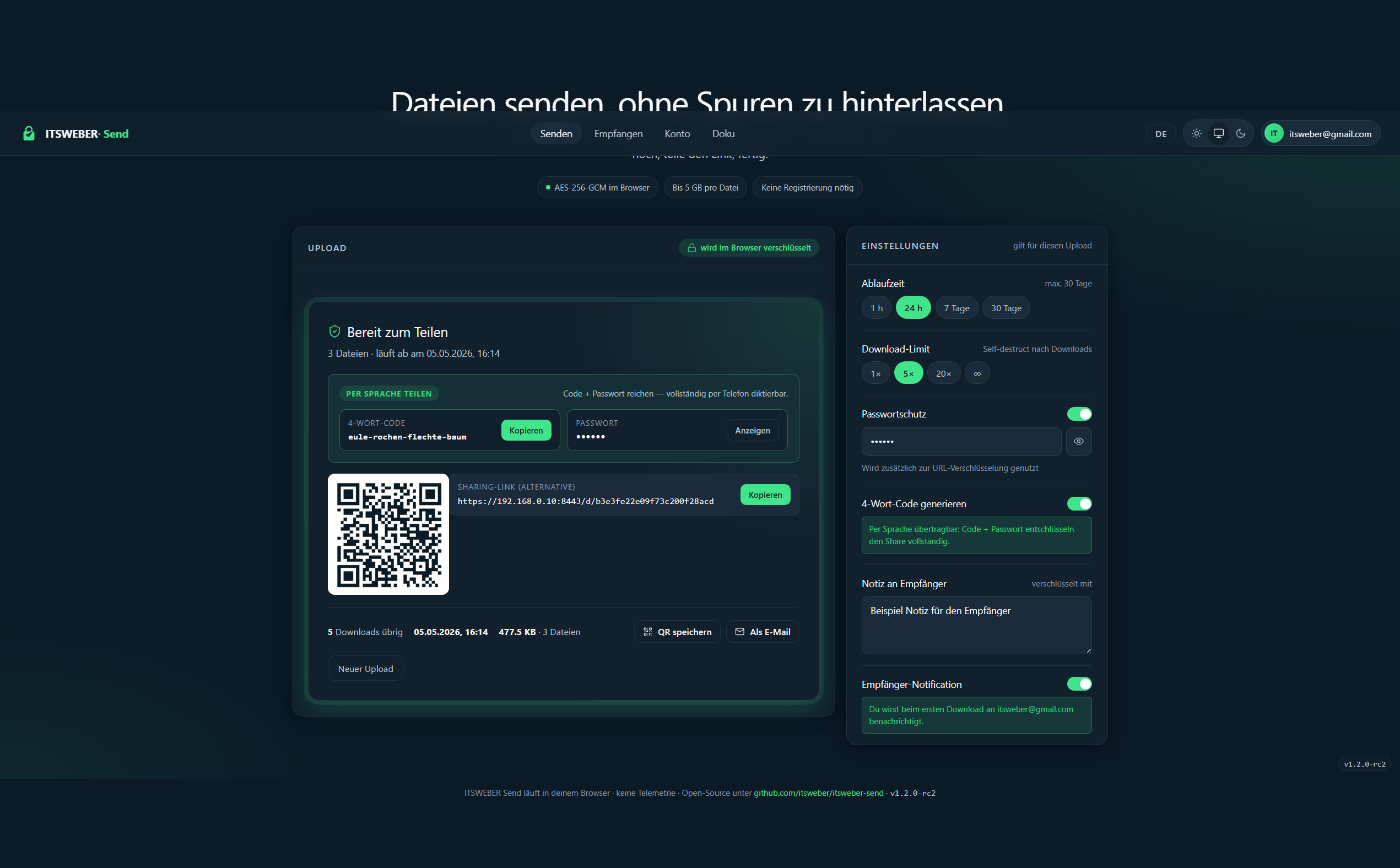

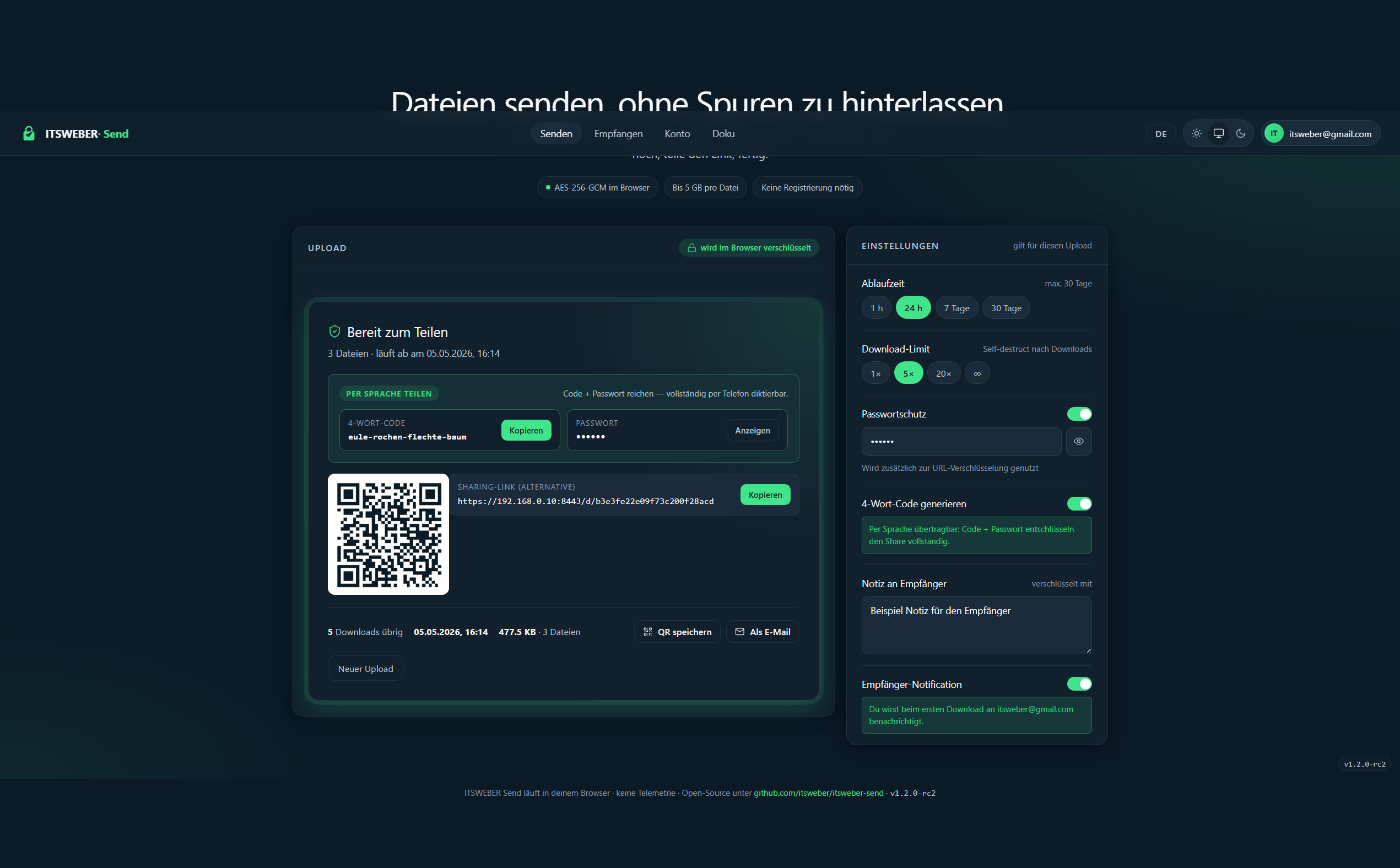

Flexible Freigabe-Optionen

Ablaufdatum, Download-Limit, optionales Passwort, einprägsamer 4-Wort-Code, QR-Code und E-Mail-Benachrichtigung — individuell pro Share konfigurierbar.

Ein Container, alles drin

Caddy stellt HTTPS auf Port 8443 bereit — direkt im Alpine-Image unter 150 MB. Non-root, read-only Rootfs, alle Capabilities gedropt.

Filesystem & S3/MinIO

Standard: lokales Dateisystem unter /data/uploads. Per Umgebungsvariable auf S3-kompatiblen Speicher wechseln — ohne Codeänderung.

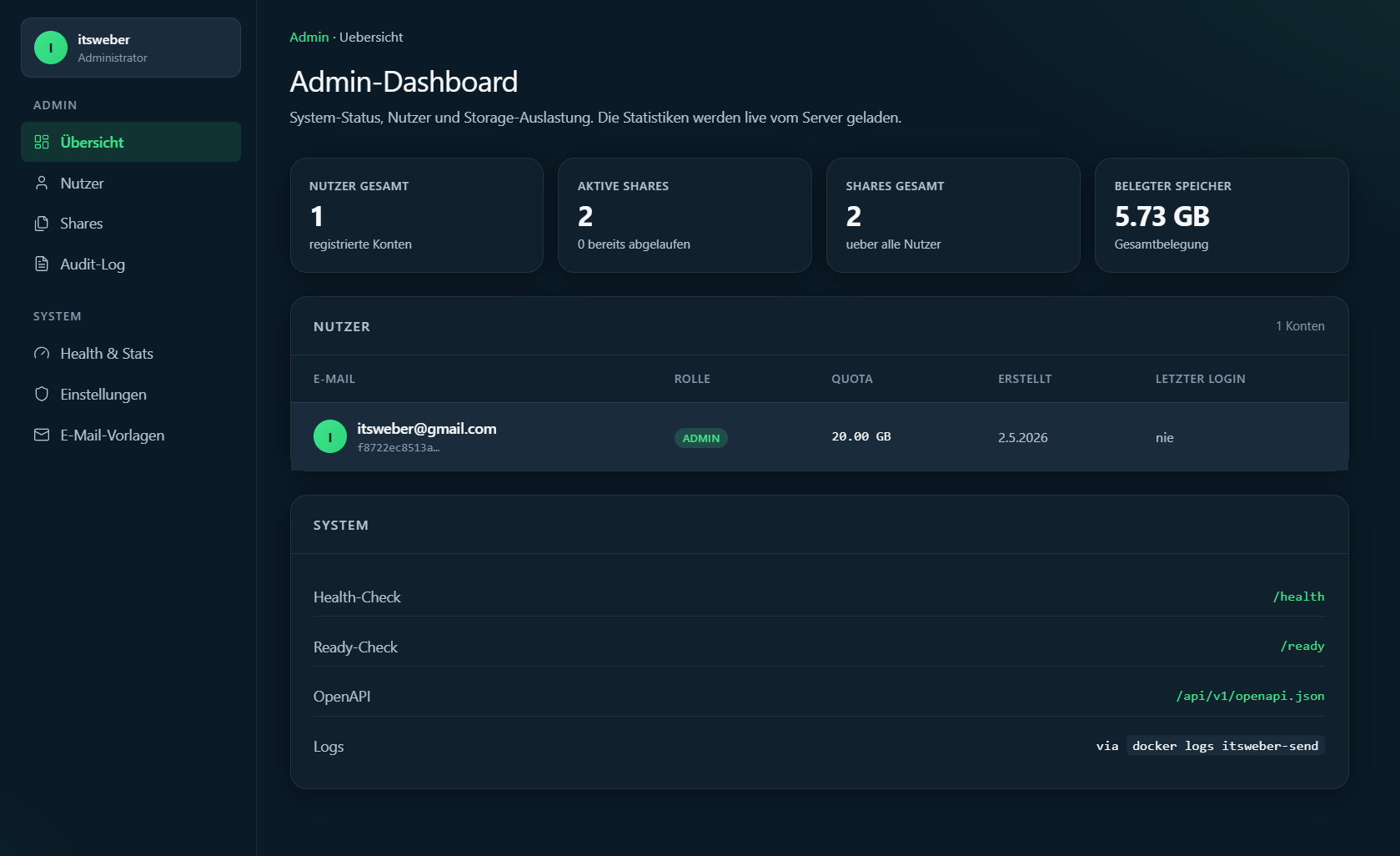

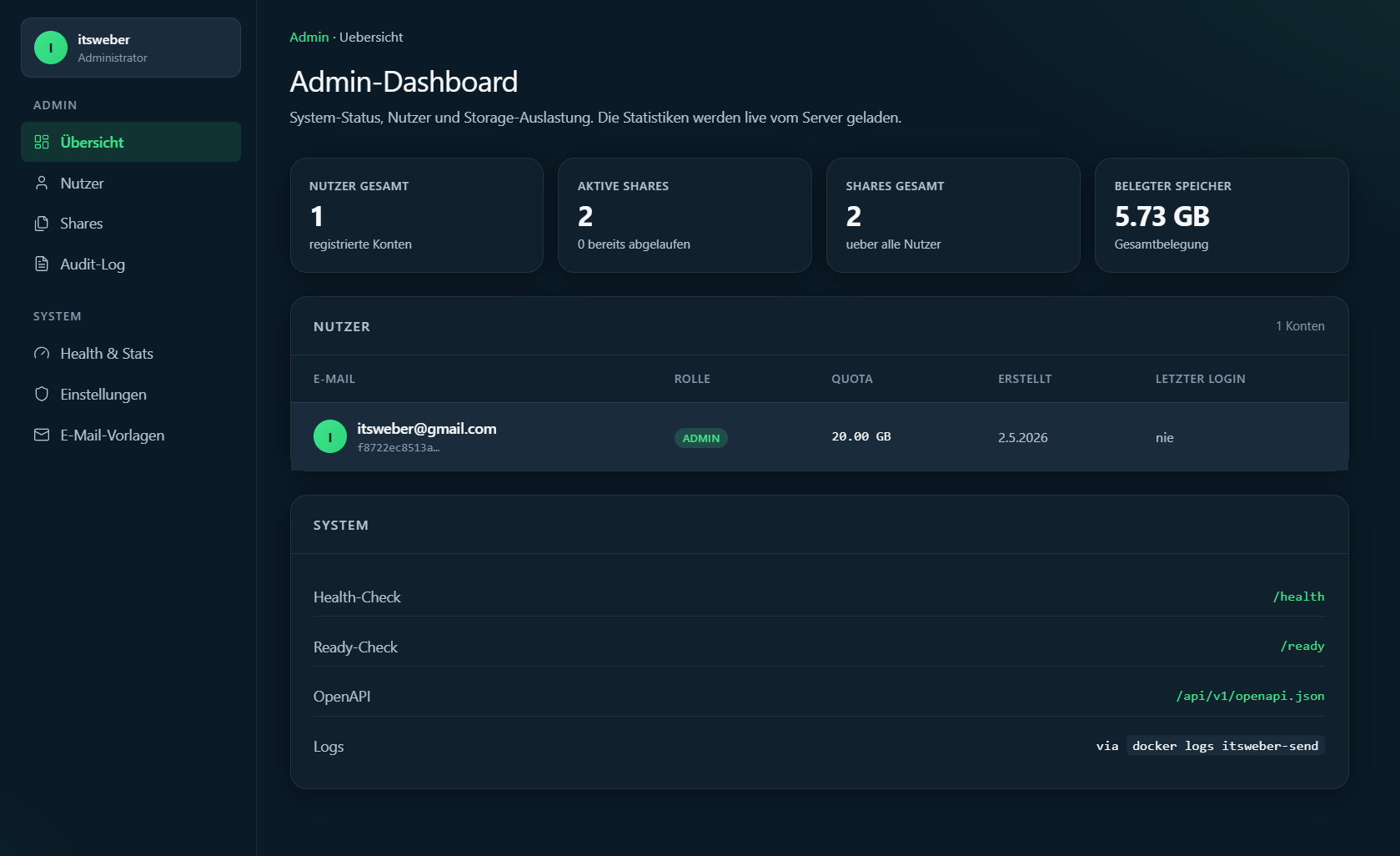

Konten & Admin-Panel

Optionales Account-System: erster Nutzer wird automatisch Admin. Rollen, Quota, Audit-Log, editierbare E-Mail-Vorlagen — alles im Browser verwaltbar.

In drei Schritten zum sicheren Link.

Der Schlüssel verlässt zu keinem Zeitpunkt den Browser des Absenders — mathematisch garantiert durch die Browser-Spezifikation für URL-Fragmente.

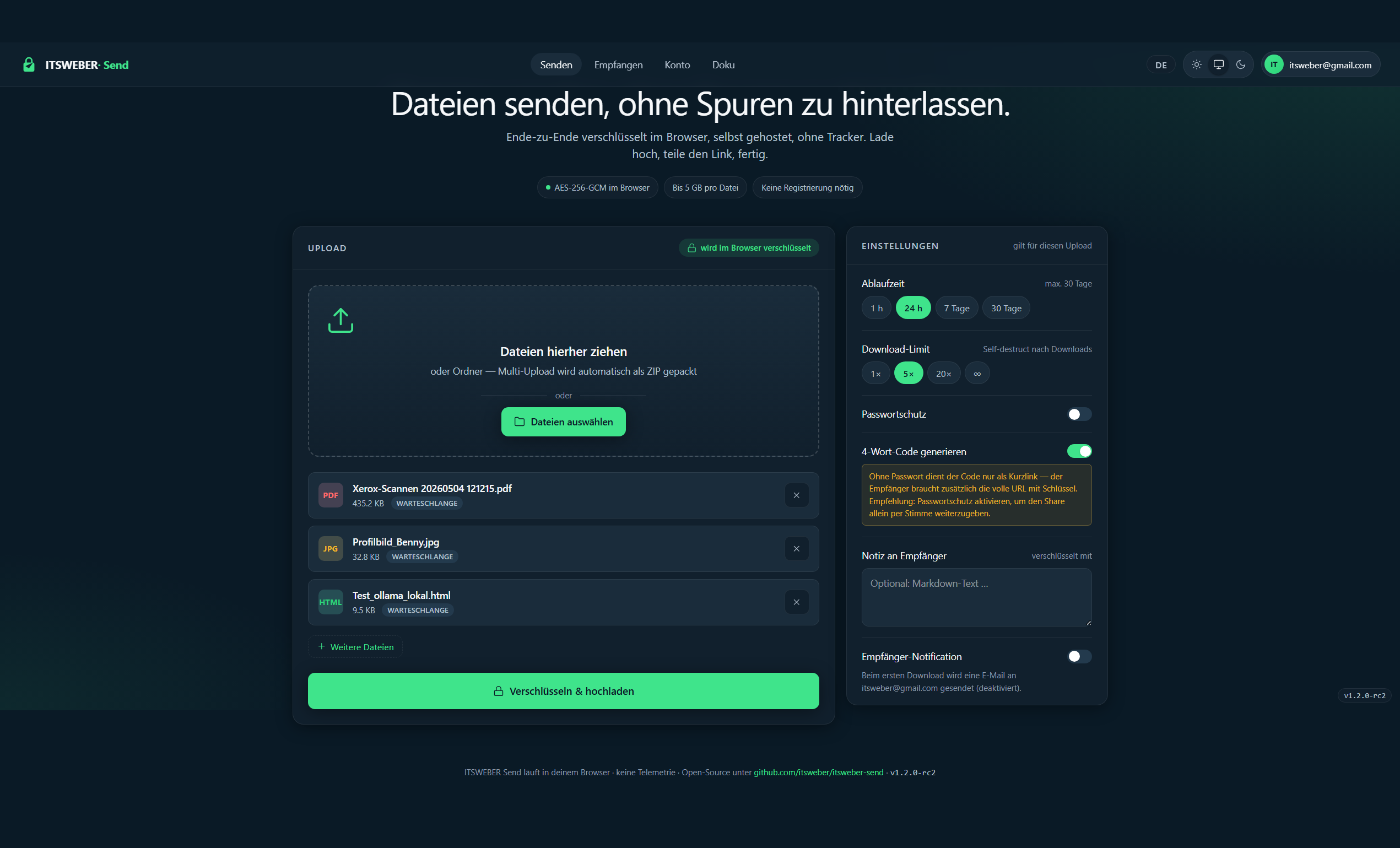

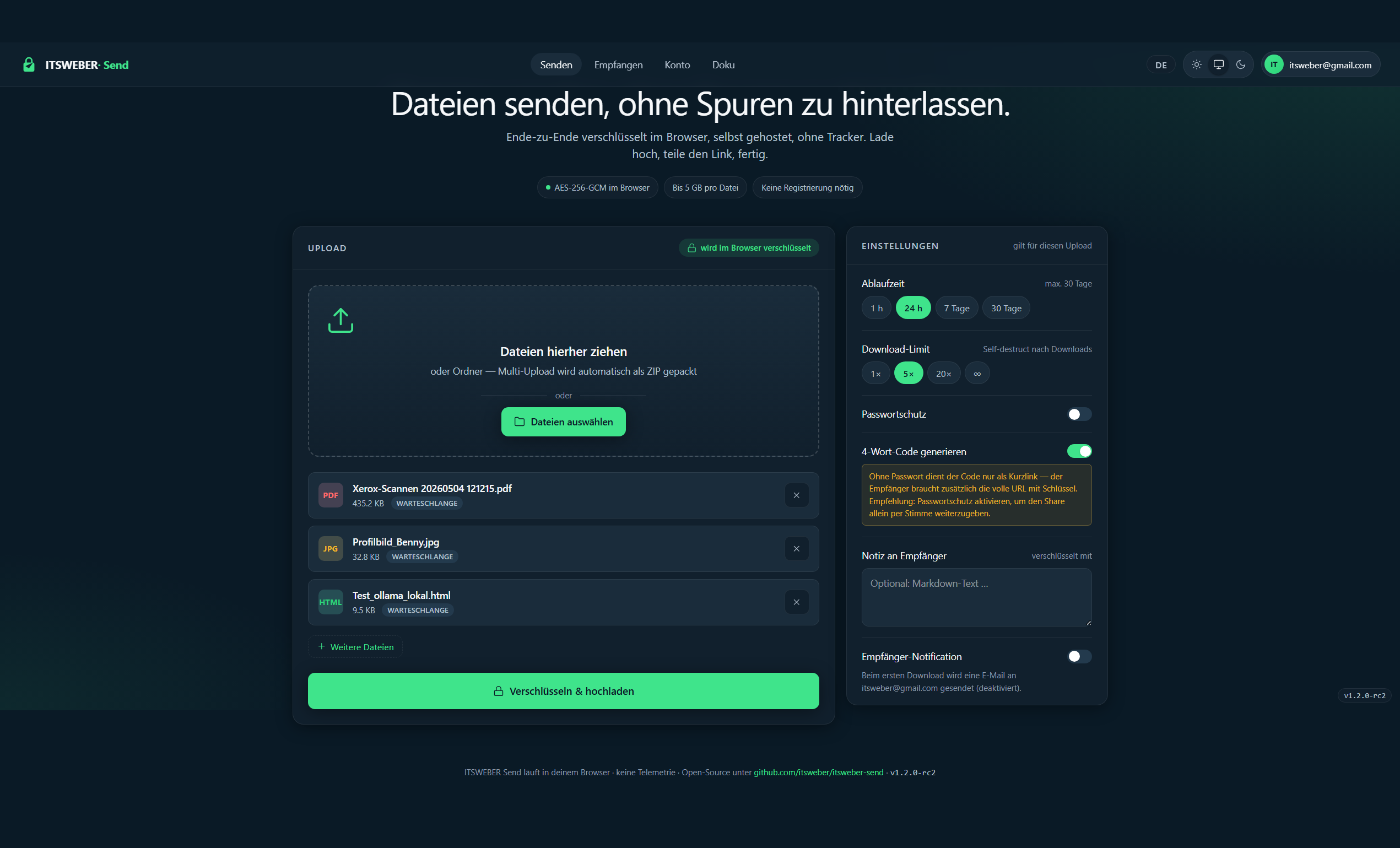

Hochladen & konfigurieren

Dateien per Drag-&-Drop oder Auswahl. Ablaufdatum, Download-Limit, Passwort und optionale Notiz setzen — dann verschlüsseln & hochladen.

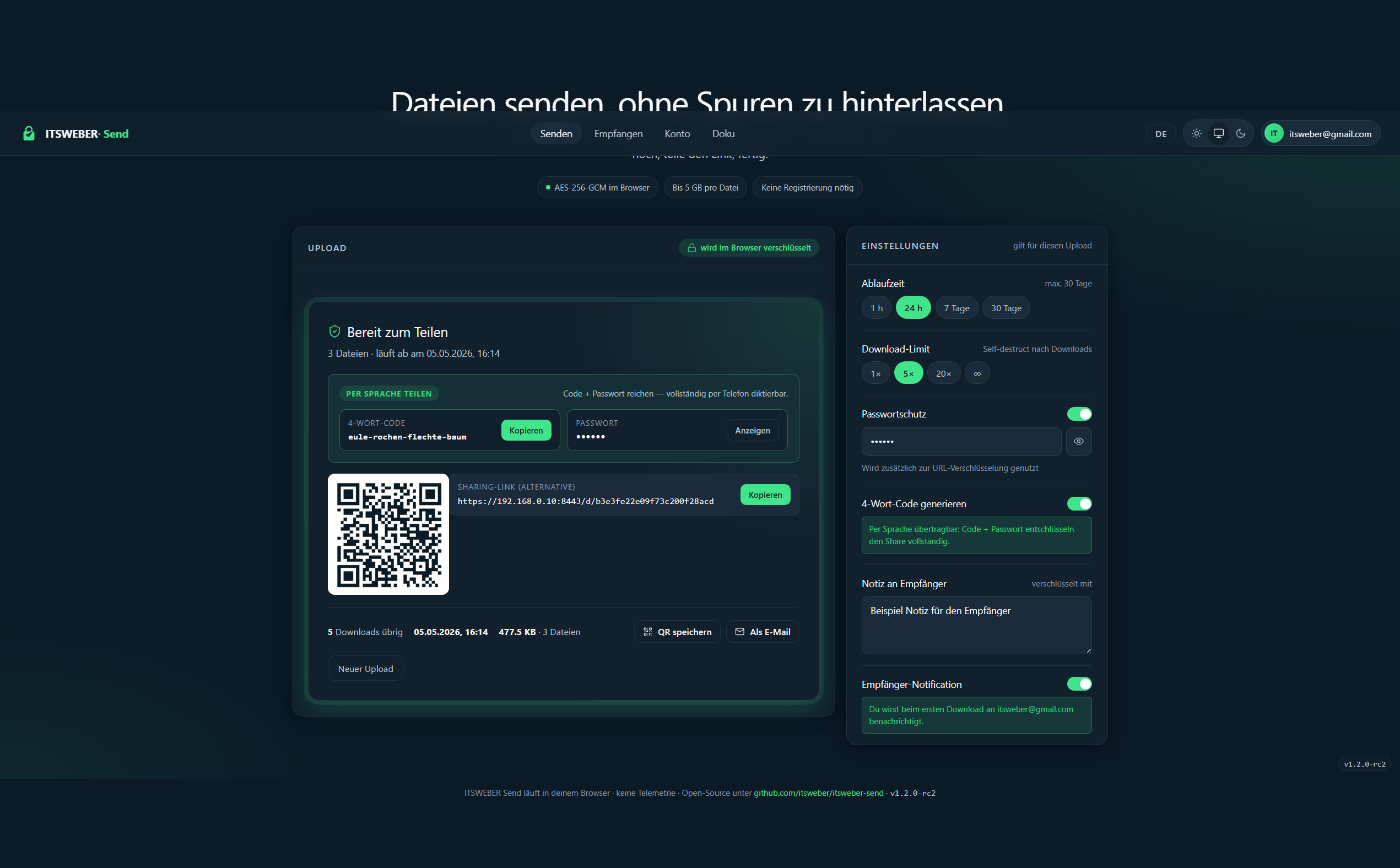

Link oder Code teilen

Den generierten Link per Messenger, E-Mail oder QR-Code weitergeben — oder den 4-Wort-Code diktieren. Der Schlüssel reist ausschließlich im Fragment.

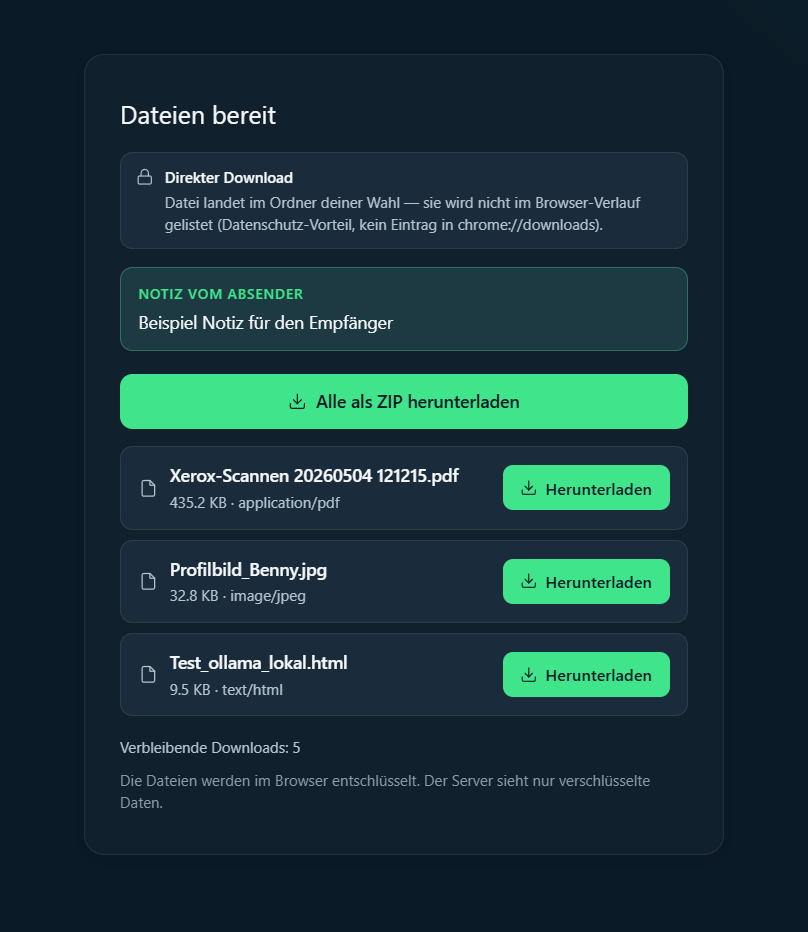

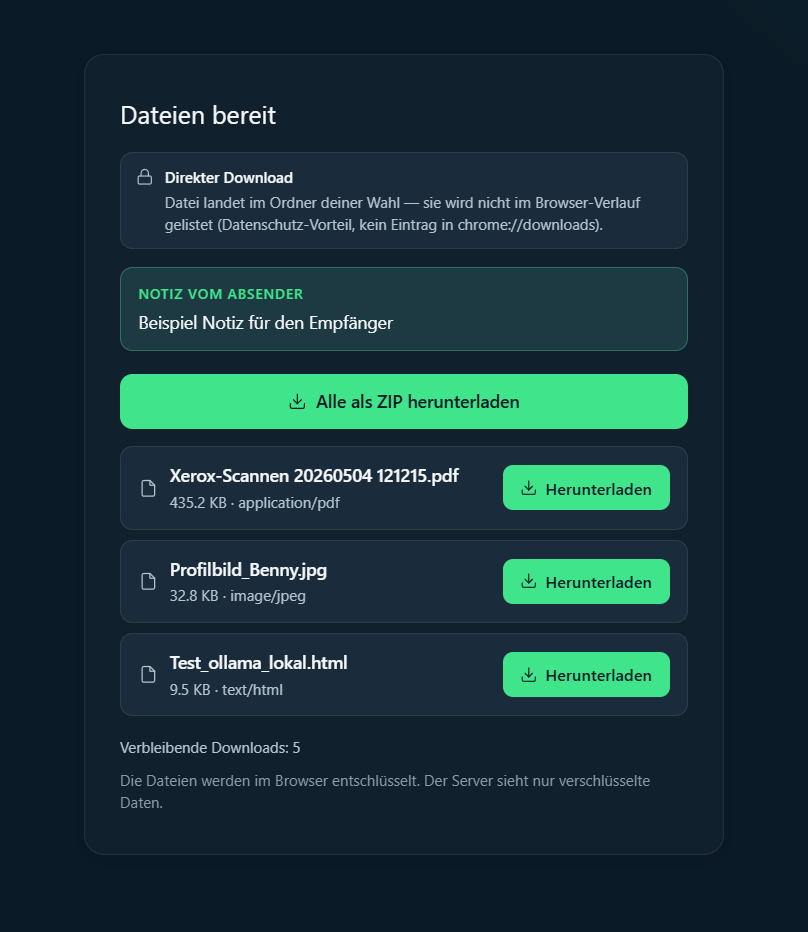

Empfänger entschlüsselt

Der Browser des Empfängers entschlüsselt lokal — kein Plugin, kein Account nötig. Einzeln oder als ZIP. Das Download-Limit greift automatisch.

Zero Knowledge —

kein Marketing.

Der Server kann Daten mathematisch nicht entschlüsseln. Kein Zugriff, kein Log, kein Plaintext — weder durch uns noch durch Dritte.

Client-Side Encryption

AES-256-GCM läuft ausschließlich im Browser — Verschlüsselung und Entschlüsselung niemals auf dem Server.

Schlüssel nur im Fragment

Browser übertragen URL-Fragmente nicht an den Server. Strukturell nicht übermittelbar — kein Netzwerk-Logging möglich.

Passwort-KDF

PBKDF2-SHA-256 mit 200.000 Iterationen wrапpt den AES-Schlüssel. Brute-Force erheblich verlangsamt.

Hardened Container

Non-root, read-only Rootfs, alle Capabilities gedropt, no-new-privileges. Alpine-Basis unter 150 MB.

Vollständige Security-Header

CSP, HSTS, X-Frame-Options, X-Content-Type-Options — alle gesetzt. Keine externen Ressourcen, kein CDN.

Volle Kontrolle,

keine Komplexität.

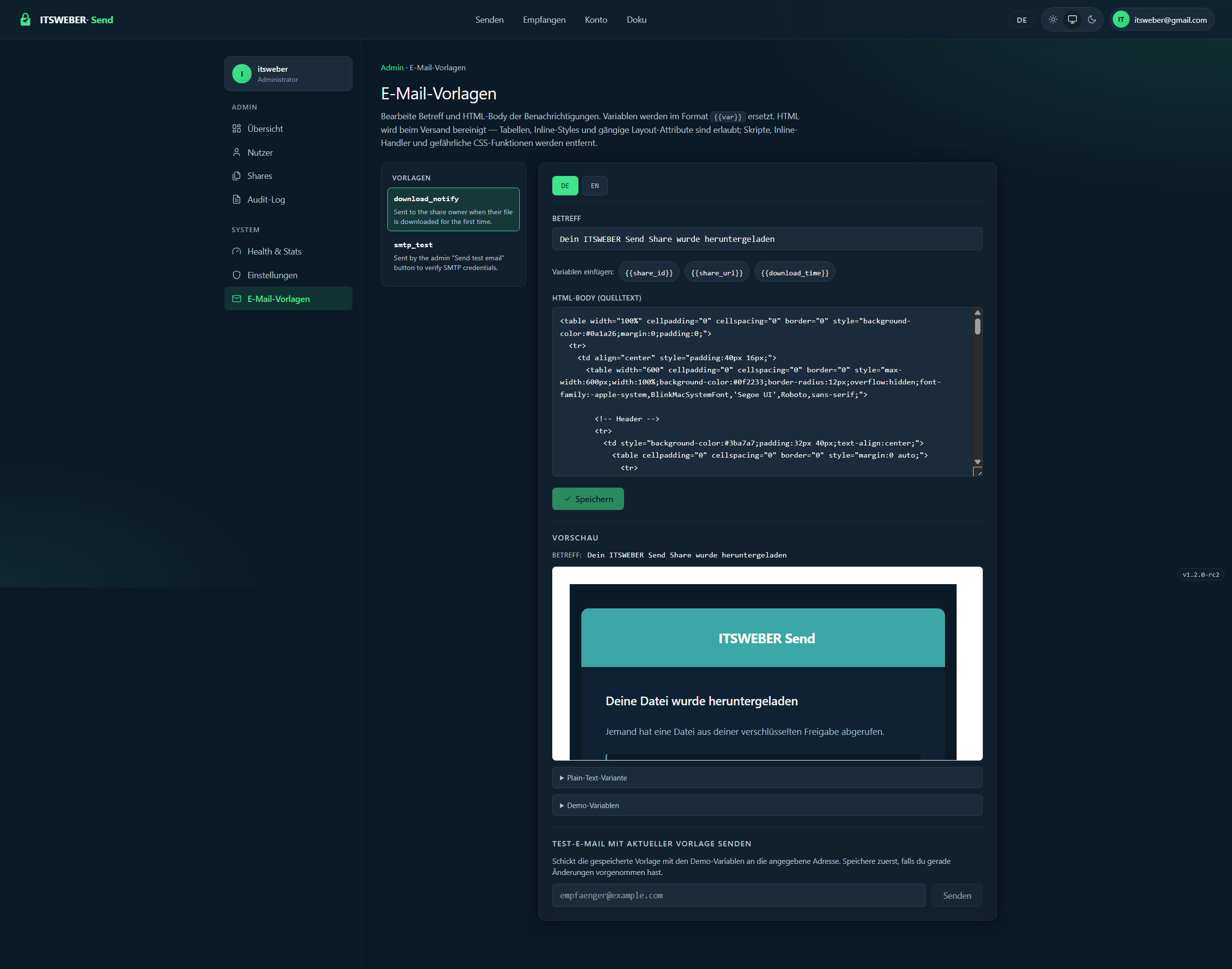

Alles, was ein selbst-gehosteter Dienst braucht — Nutzerverwaltung, Storage-Überblick, SMTP-Konfiguration, editierbare E-Mail-Vorlagen direkt im Browser.

- Nutzer & Rollen — Konten anlegen, Admin vergeben, Quota setzen, Registrierung sperren.

- Share-Verwaltung — Alle Freigaben einsehen, widerrufen, Ablaufdaten überschreiben.

- E-Mail-Vorlagen — HTML-Editor, Echtzeit-Vorschau, Variablen, Test-Versand.

- Einstellungen & SMTP — Live konfigurieren ohne Neustart, Max-Upload-Größe anpassen.

- Health & Audit-Log —

/health,/ready, OpenAPI-Spec, vollständiger Audit-Trail.

Sieh es in Aktion.

Klick auf ein Bild öffnet die Vollansicht mit Navigation zwischen allen Aufnahmen und Beschreibung.

Bewährte Technologien.

Langzeit-stabile Dependencies, minimale Angriffsfläche, vollständig Open Source. Keine eigenen Protokolle, nur bewährte Standards.

Selbst-hosten.

Eigene Regeln.

Open Source.

ITSWEBER Send ist vollständig Open Source unter AGPL-3.0. Quellcode, Issues und Releases auf GitHub — für Audits, eigene Builds und Beiträge.